InTrust

Software de gerenciamento do registro de eventos. Os ativos mais valiosos de sua organização são seus dados e os usuários que têm acesso a eles, mas sua segurança depende da segurança das workstations de seus usuários. Coletar, armazenar e analisar todos os dados de contas de usuários e de contas privilegiadas geralmente requer grandes quantidades de armazenamento e de coletas de dados de eventos que consomem muito tempo e conhecimento interno sobre os dados do registro de eventos coletados. É aí que nós entramos.

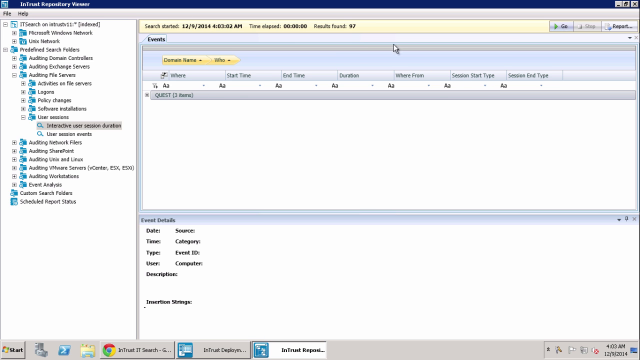

O Quest InTrust é um software de gerenciamento do registro de eventos inteligente e escalável que permite que você monitore as workstations de todos os usuários e a atividade do administrador, desde o logon até o logoff e tudo o que acontece nesse período. Corte os custos de armazenamento com compactação de dados 20:1 e armazene anos de registros de eventos de servidores, bancos de dados, aplicações e dispositivos de rede Windows e UNIX/Linux. Os alertas e o monitoramento do registro em tempo real do InTrust permitem que você responda imediatamente a ameaças com respostas automatizadas à atividade suspeita. 07:08

07:08

20:1

Compactação de dados

60 mil

eventos por segundo

60%

de economia em custo de armazenamento

Qual é o volume de dados que você está enviando para SIEM?

Recursos adicionais

Monitoramento de registros da workstation do usuário

Proteja suas workstations contra ataques cibernéticos modernos, como pass-the-hash, phishing ou ransomware, monitorando a atividade do usuário e do administrador, desde logons até logoffs e tudo neste ínterim. Colete e armazene todos os detalhes essenciais de acesso do usuário, como quem executou a ação, o que essa ação envolvia, em qual servidor ocorreu e de qual workstation originou.

Hiperescalabilidade

Um servidor InTrust pode processar até 60.000 eventos por segundo com 10.000 agentes ou mais gravando registros de eventos simultaneamente, fornecendo a você mais eficiência, escalabilidade e economia significativa em custo de hardware. E, para empresas de grande porte que precisam de mais volume, é possível simplesmente adicionar outro servidor InTrust e dividir a carga de trabalho; a escalabilidade é praticamente ilimitada.

Insights aprimorados com a pesquisa de segurança de TI

Aproveite os valiosos insights de todas as suas soluções Quest de segurança e conformidade em um único lugar. Com a Pesquisa de segurança de TI, é possível correlacionar dados do InTrust, do ChangeAuditor, do Enterprise Reporter, do Recovery Manager for AD e do ActiveRoles em um mecanismo de busca de TI com grande capacidade de resposta semelhante ao Google para resposta a incidentes de segurança e análise forense mais rápida. Analise facilmente direitos e atividades de usuários, tendências de eventos, padrões suspeitos, entre outros, com visualizações avançadas e linhas cronológicas de eventos.

Geração automática de relatórios de melhores práticas

Converta investigações facilmente em múltiplos formatos de relatórios, incluindo HTML, XML, PDF, CSV e TXT, assim como Microsoft Word, Visio e Excel. Agende relatórios e automatize a distribuição entre equipe ou selecione de uma vasta biblioteca de relatórios de melhores práticas predeterminadas com experiência de registro de eventos integrado. Com fluxos de trabalho de importação e consolidação de dados, você pode até mesmo encaminhar automaticamente um subconjunto de dados para o SQL Server para análise avançada adicional.

Registros invioláveis

Proteja os dados do registro de eventos contra violação ou destruição criando um local em cache em cada servidor remoto, onde os registros podem ser duplicados à medida que são criados.

Especificações

- x64

Os componentes instalados por padrão são o InTrust Deployment Manager, InTrust Server e InTrust Repository Viewer. Se você quiser personalizar a seleção para instalar componentes individuais, consulte os requisitos para os componentes necessários no documento Requisitos de sistema do InTrust fornecido no download do produto. Se você usar a seleção padrão, os requisitos combinados serão os seguintes:

Arquitetura- Sistema operacional

- Microsoft Windows Server 2019

- Microsoft Windows Server 2016

- Microsoft Windows Server 2012 R2

- Microsoft Windows Server 2012

- CPU

Mínimo de 4 núcleos (por exemplo, propósitos de avaliação).

Para quaisquer usos de mundo real, são recomendados pelo menos 8 núcleos.

- Memória

Mínimo de 4 GB (por exemplo, propósitos de avaliação).

Para quaisquer usos de mundo real, são recomendados pelo menos 8 GB.*

- Software e serviços adicionais

- Microsoft .NET Framework 4.6.2 ou posterior com todas as atualizações mais recentes

- Microsoft SQL Server Native Client 11.0.6538.0 ou posterior (pacote redistribuível versão 11.0.6538.0 do cliente incluído na distribuição do InTrust) Importante: primeiro, instale a versão necessária do cliente e, depois, instale o InTrust.

- Em um ambiente virtualizado

Se você implantar o InTrust em uma máquina virtual, garanta que os requisitos de CPU e memória acima sejam atendidos e não sobrecarreguem o host da máquina virtual.

- Para o banco de dados de configuração:

- Microsoft SQL Server 2019

- Microsoft SQL Server 2017

- Microsoft SQL Server 2016

- Microsoft SQL Server 2014

- Microsoft SQL Server 2012